Через фальшиву рекламу в Google користувачі Mac могли втратити всі ключі та паролі

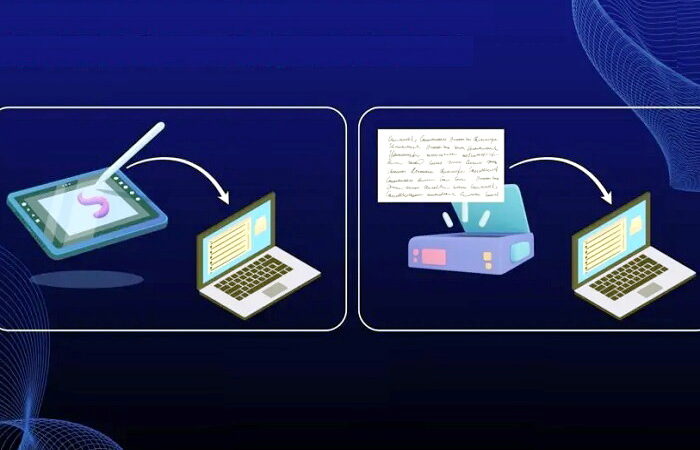

Дослідники безпеки з SANS Internet Storm Centre (ISC) виявили нову небезпечну схему, що націлена на розробників та досвідчених користувачів Mac, які використовують пакетний менеджер Homebrew. Механізм атаки такий:

- Фальшива реклама: Зловмисники використовують Google Ads, щоб вивести підроблене посилання на Homebrew у топ пошукової видачі.

- Сайти-клони: Клік по рекламному оголошенню перенаправляє користувача на копію офіційного сайту, яка виглядає ідентично справжній.

- Шкідливі команди в Terminal: Користувача просять скопіювати та вставити спеціальний код у термінал (нібито для встановлення програми). Цей код завантажує шкідливе ПЗ MacSync, яке вводиться безпосередньо в пам’ять, обходячи вбудовані функції безпеки Apple.

Наслідки для жертви:

Вірус класифікується як infostealer (викрадач даних). Він націлений на:

- Паролі, збережені у системній зв’язці ключів (Keychain).

- Сесійні куки браузерів, що дозволяє зловмисникам заходити в акаунти без логіна.

- Розширення для криптогаманців (наприклад, MetaMask), які можуть бути спустошені миттєво.

Як захиститися?

1. Уникайте реклами: Ніколи не клікайте на перші результати пошуку з позначкою “Ad” або “Спонсоровано” — завжди шукайте офіційний домен нижче.

2. Не довіряйте терміналу: Будьте вкрай обережні з копіюванням команд у Terminal із неперевірених джерел. Жоден легітимний сайт не проситиме вставляти код для «виправлення помилок браузера» або «підтвердження особи».

3. Менеджери паролів: Використовуйте сторонні менеджери паролів замість того, щоб зберігати всі дані у браузері або Keychain.

У разі підозри на зараження необхідно негайно просканувати систему на віруси та змінити всі критично важливі паролі.

Раніше ми писали, що Google відстрочила на три роки перехід на постквантове шифрування.